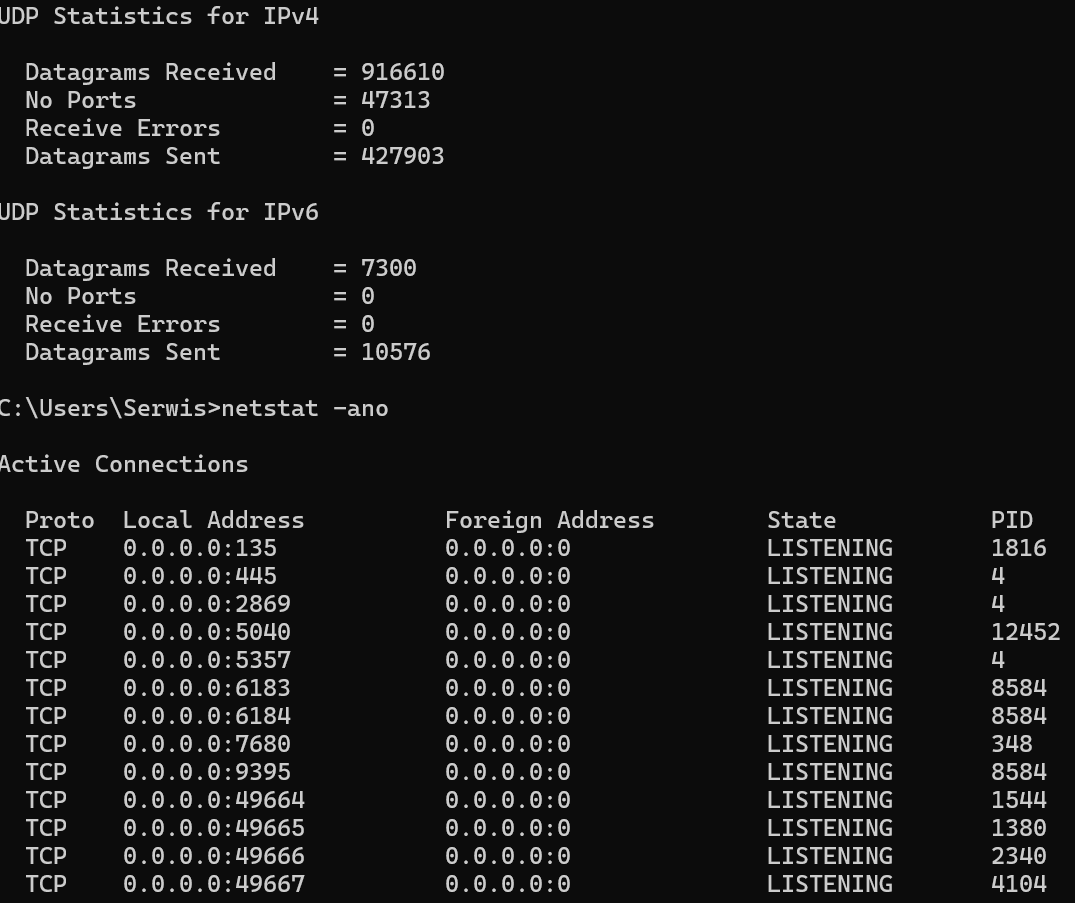

Wyobraź sobie, że pracujesz w urzędzie i nagle komputer zaczyna działać wolniej. W sytuacji kiedy mamy podejrzenie, że w naszym komputerze z systemem Windows dzieje się coś niepożądanego zastanawiamy się jak to sprawdzić. Pierwsze co przychodzi nam do głowy, to uruchomić skanowanie antywirusowe, i to jest dobre działanie. W pewnych przypadkach skaner może pominąć zagrożenia. Dodatkową opcją może być manualna kontrola połączeń sieciowych, jakie nawiązuje nasz system operacyjny. Możemy zrobić to za pomocą linii komend CMD wpisując polecenie netstat, które służy do wyświetlania informacji o połączeniach sieciowych, portach, procesach, statystykach protokołów i tabelach routingu.

Źródło: opracowanie własne.

Powyższa komenda umożliwia sprawdzenie czy nasz komputer nie zawiera obiektów śledzących nas w sieci. Dostępne opcje pozwalają na filtrację i formatowanie wyświetlanych danych:

-

-a (wszystkie): Wyświetla wszystkie aktywne gniazda i nasłuchujące porty.

-

-n (numeryczne): Wyświetla adresy IP i numery portów w formie numerycznej, zamiast rozwiązywać nazwy hostów i usług.

-

-r (routing): Wyświetla tabelę routingu.

-

-s (statystyki): Wyświetla szczegółowe statystyki dla poszczególnych protokołów sieciowych (np. IP, TCP, UDP).

-

-e (interfejsy): Wyświetla statystyki dotyczące interfejsów sieciowych, takie jak liczba wysłanych i otrzymanych bajtów, pakietów oraz błędy.

-

-p <protokół>: Wyświetla tylko połączenia dla określonego protokołu, np. -p TCP.

-

-o (PID): (W systemie Windows) Wyświetla identyfikator procesu (PID) powiązanego z każdym połączeniem.

-

-f (pełne nazwy DNS): (W systemie Windows) Wyświetla pełne nazwy domenowe dla adresów IP.

-

-b (nazwa pliku wykonywalnego): (W systemie Windows) Wyświetla nazwę pliku wykonywalnego procesu, który korzysta z połączenia.

-

-g (grupy multicast): (W systemach Linux) Wyświetla informacje o członkostwie w grupach multicast dla protokołów IPv4 i IPv6.

-

-i (interfejsy): (W systemach Linux) Wyświetla tabelę wszystkich interfejsów sieciowych

Jeśli nie bardzo potrafimy zinterpretować wyniki, możemy skorzystać z pomocy AI 😊