Pomysłowość cyberprzestępców jest nieograniczona. Nowa metoda przejmowania kont w aplikacji WhatsApp jest bardzo prosta i skuteczna. Skutkuje dodaniem zsynchronizowanego wystąpienia profilu WhatsApp na kolejnym urządzeniu i może być początkiem do znacznie większego planu dezinformacji na szeroką skalę. Sprawdź czy i ty nie dałeś się złapać.

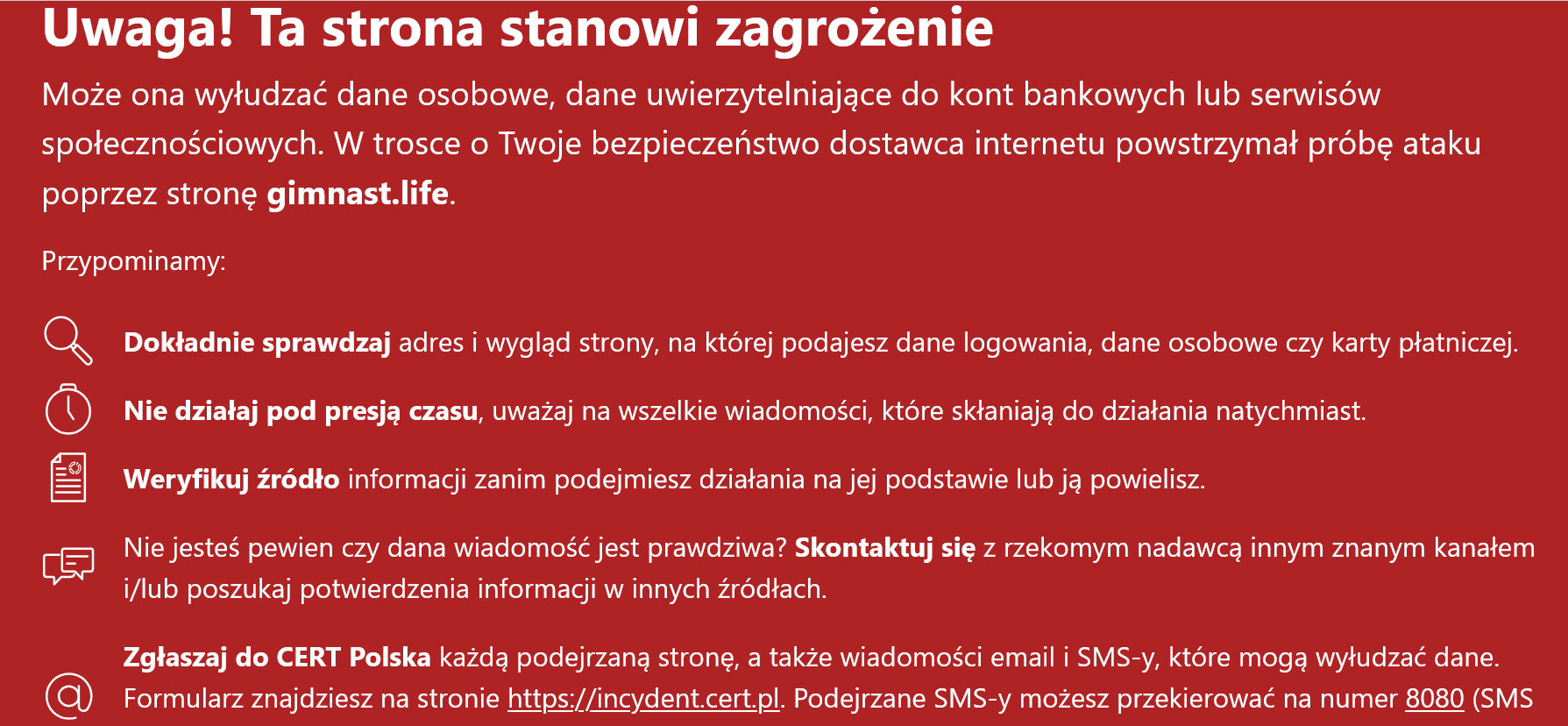

Rys.1 Widok zablokowanej strony przez CERT.PL Źródło: https://gimnast.life/home/vote3

Jak działa mechanizm przejmowania profili? Z konta znajomego dostajemy wiadomości z prośbą o zagłosowanie na dziecko w konkursie fotograficznym lub artystycznym. Ta socjotechnika nie wzbudza podejrzeń, nie dotyczy pieniędzy, opiera się na wywołaniu potrzeby pomocy drugiej osobie. A skoro nic nas nie kosztuje, to czemu nie pomóc koledze. Po kliknięciu w link otwiera się strona, która prosi o numer telefonu. Jest to dla nas zrozumiały mechanizm weryfikacji głosujących. Nie proszą nas o żaden blik czy hasło. W tym momencie wchodzimy w niebezpieczną fazę ataku. Gdy pojawi się komunikat „W celu weryfikacji połącz urządzenia”, warto się zastanowić, co to oznacza. Po kliknięciu powstaje zsynchronizowane wystąpienie profilu WhatsApp na kolejnym urządzeniu. Hakerzy uzyskują pełen dostęp do profilu ofiary, mają możliwość czytania i wysyłania wiadomości do wszystkich kontaktów. W taki sposób mogą budować zaufanie u kolejnych użytkowników do dalszej ekspansji.

Twoją czujność powinien zwróć komunikat od osoby, z którą dawano nie rozmawiałeś. Jeśli dostaniesz podobną wiadomość bez wcześniejszej rozmowy, sam odpytaj znajomego o szczegóły. Najbezpieczniej za pomocą innego kału komunikacyjnego. Takie postepowanie skutecznie ochroni Cię przed utratą konta na WhatApp. Sprawdź wiarygodność strony z konkursem. Jeśli nie jesteś pewny, nie podawaj numerów telefonu, haseł, kodów pin i tym podobnych. Nie zgadzaj się na „łączenie urządzeń” i nie instaluj dodatkowego oprogramowania, jeśli nie wiesz do czego służy. Aktualizuj systemy operacyjne w urządzeniach, korzystaj z oprogramowania antywirusowego, włącz weryfikacje dwuetapową, regularnie sprawdzaj aktywne sesje w ustawieniach aplikacji.

Co zrobić jeśli stwierdzisz naruszenie? Podejmij natychmiastowa reakcję, wyloguj się ze wszystkich kont. Zmień hasła, do WhatApp, poczty e-mail, kont bakowych i innych ważnych profili, które budują twoją cybertożsamość. Powiadom wszystkich znajomych o przejęciu konta, prosząc o zachowanie ostrożności i zgłaszanie podejrzanych wiadomości.

Jeśli doszło do poważnych skutków, należy zgłosić taki incydent do Centrum Cyberbezpieczeństwa CERT.pl, na policję oraz WhatsApp przez oficjalne kanały wsparcia. Dzięki takim zgłoszeniom niebezpieczne witryny są blokowane. Strona wykorzystywana w przytoczonej metodzie z fałszywym głosowaniem została skutecznie zneutralizowana i oznaczona (Rys.1). Niestety hakerzy w kilka chwil tworzą nowe portale na innych serwerach i kontynuują bezprawny proceder.

Źródła:

-

https://cyberdot.pl, ” WhatsApp pod ostrzałem: Nowa metoda hakerów przygotowuje grunt pod dezinformację” (https://cyberdot.pl/whatsapp-pod-ostrzalem-nowa-metoda-hakerow-przygotowuje-grunt-pod-dezinformacje/)

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi SI.