Polska administracja publiczna intensywnie wdraża rozwiązania oparte na sztucznej inteligencji (AI), aby usprawnić obsługę obywateli i zwiększyć efektywność urzędów. Kluczowym elementem tych działań jest opracowanie polskiego modelu językowego PLLuM, który ma wspierać zarówno administrację, jak i sektor biznesowy.

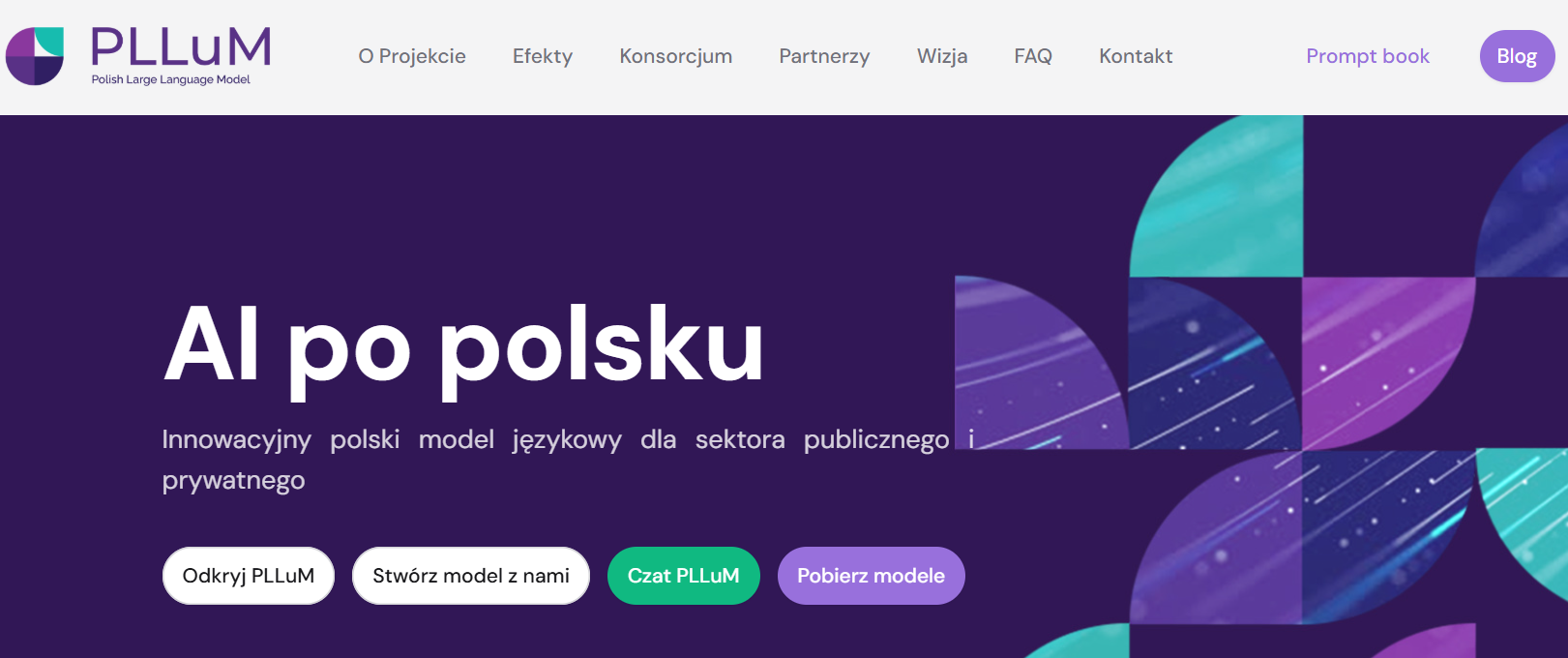

Źródło: opracowanie własne, widok strony głównej pllum.org.pl

PLLuM (Polish Large Language Model) to zaawansowany model AI stworzony przez polskich specjalistów z dziedziny IT i lingwistyki. Jego głównym celem jest przetwarzanie i generowanie tekstów w języku polskim, co ułatwia komunikację między obywatelami a urzędami. Model ten został zbudowany na bazie ponad 100 miliardów słów, co pozwala mu precyzyjnie rozumieć i odpowiadać na zapytania w języku polskim. Ministerstwo Cyfryzacji udostępniło PLLuM publicznie, umożliwiając jego wykorzystanie w różnych sektorach. Więcej na https://pllum.org.pl

Ministerstwo Cyfryzacji planuje wdrożenie PLLuM do aplikacji mObywatel, co pozwoli obywatelom korzystać z inteligentnego asystenta AI w codziennych sprawach urzędowych. Dzięki temu użytkownicy będą mogli szybko uzyskać odpowiedzi na pytania dotyczące usług publicznych czy procedur administracyjnych. Wicepremier i minister cyfryzacji Krzysztof Gawkowski podkreślił, że PLLuM został stworzony z myślą o administracji, firmach oraz naukowcach, a każdy obywatel będzie mógł skorzystać z tego narzędzia poprzez czatbota.

Wdrożenie AI w administracji publicznej przynosi liczne korzyści. Automatyzacja procesów pozwala na szybsze i bardziej efektywne załatwianie spraw urzędowych, redukując obciążenie pracowników i skracając czas oczekiwania dla obywateli. Przykładem może być wykorzystanie chatbotów do udzielania odpowiedzi na najczęściej zadawane pytania, co odciąża infolinie i przyspiesza obsługę. Ponadto, AI może wspierać analizę dużych zbiorów danych, co pomaga w podejmowaniu lepszych decyzji administracyjnych.

Mimo licznych zalet, wdrażanie AI w sektorze publicznym wiąże się z wyzwaniami. Kluczowe jest zapewnienie odpowiedniej jakości danych oraz standardów zarządzania nimi, aby modele AI działały skutecznie. Ponadto, istotne jest budowanie zaufania wśród obywateli i pracowników administracji do nowych technologii. Jak wynika z badań, jedynie 15% prezesów firm w Polsce ufa AI jako wsparciu dla przedsiębiorstw, co pokazuje potrzebę edukacji i promocji korzyści płynących z AI.

Źródła:

AI ACT- Niniejszy tekst i/lub grafika zostały wygenerowane lub poprawione przy użyciu narzędzi sztucznej inteligencji.